内容

本文内容:使用CommandSiteReferences使用Zenmap

您是否担心您的网络或公司的网络存在安全漏洞?从没有邀请就没人进入的那一刻起,网络就是安全的。这是网络安全的基本方面之一。为确保安全,有一个免费工具:Nmap(用于“网络映射器”)。该工具将检查您的硬件和连接,以检测出问题所在。因此,它会对是否使用的端口进行审核,对防火墙等进行测试。网络安全专家每天都使用此工具,但是您可以按照从步骤1开始的建议进行操作。

阶段

方法1:使用Zenmap

-

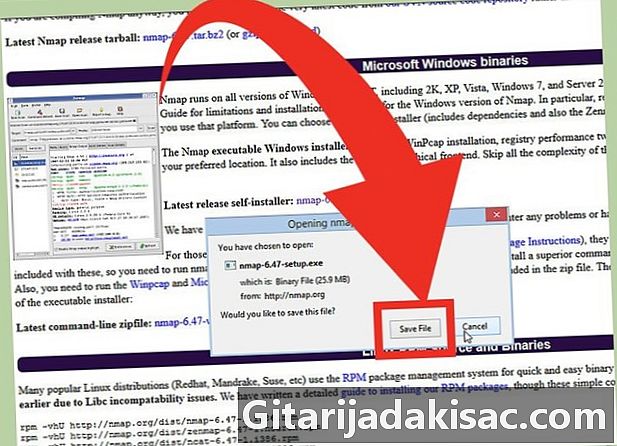

下载Nmap安装程序。 它可以在开发人员的网站上免费获得。在开发人员的站点上寻找程序总是更好,因此我们避免了许多令人不快的意外事件,例如病毒。通过下载Nmap安装程序,您还将加载Zenmap,即Nmap的图形界面,对于那些控制命令较差的人来说更加方便。- Zenmap可用于Windows,Linux和Mac OSX。在Nmap站点上,您将找到每个操作系统的所有文件。

-

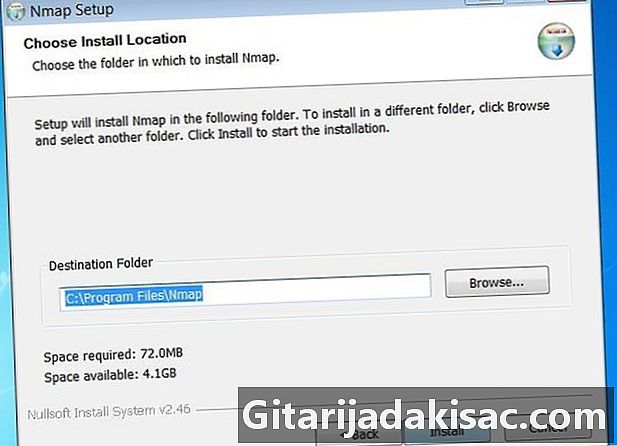

安装Nmap。 加载后运行安装程序。系统将要求您选择要安装的组件。如果您想从Nmap的相关性中受益,我们建议您取消选中任何一项。别害怕! Nmap不会安装任何广告软件或间谍软件。 -

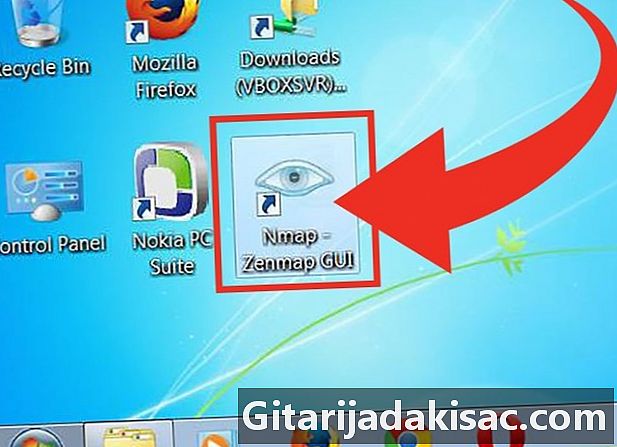

运行图形界面“ Nmap-Zenmap”。 如果您未触摸默认设置,则应该在桌面上看到一个图标。否则,请查看菜单 启动。只需打开Zenmap即可启动该程序。 -

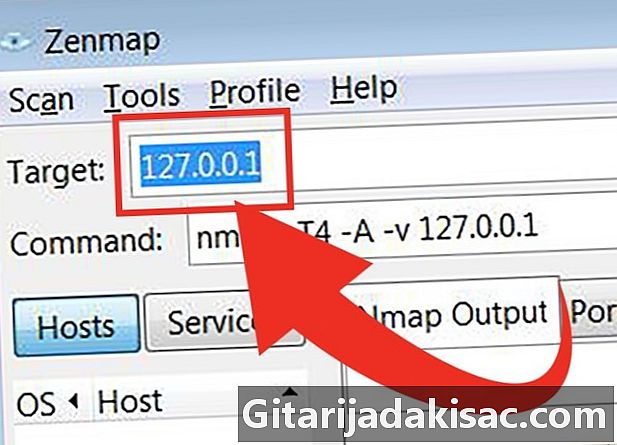

输入用作扫描支持的目标。 Zenmap可让您轻松启动扫描。第一步是选择目标,即Internet地址。您可以输入域名(例如example.com),IP地址(例如127.0.0.1),网络地址(例如192.168.1.0/24)或这些地址的任意组合。- 根据您选择的目标和强度,您的Nmap扫描可能会引起ISP(Internet服务提供商)的反应,因为您正在进入危险水域。在进行任何扫描之前,请检查您所做的一切是否合法以及是否违反ISP的条款和条件。仅当您的目标地址不属于您时才适用。

-

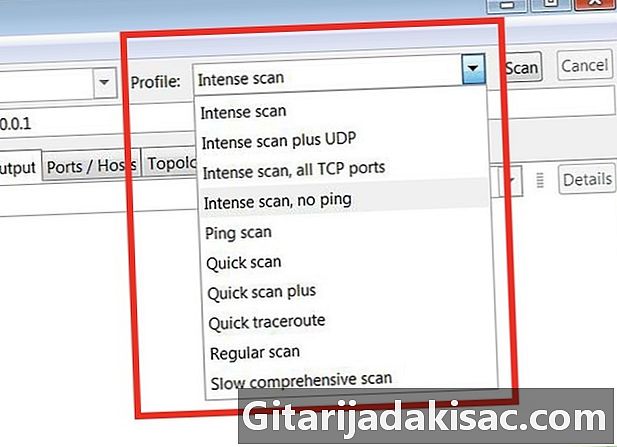

选择一个daudit配置文件。 所谓概要,是指可以满足最大数量期望的预定义审核。因此,我们不必在命令提示符下使用复杂而冗长的参数设置。选择适合您需要的配置文件:- 密集扫描(“密集审核”) -这是一次完整的审核,它检查操作系统,版本,数据包借用的路径(“ traceroute”),脚本扫描。数据发送很长时间,限制了积极性,这很长时间。这种检查被认为是非常侵入性的(ISP或目标可能发生的反应)。

- Ping扫描(“ Ping审核”) -该规范允许确定主机是否在线并测量经过的数据流。它不扫描任何端口。

- 快速扫描 -此设置可通过在一段时间内大量发送数据包来快速分析唯一选定的端口。

- 定期扫描(“经典审核”) -这是基本设置。它将仅返回ping(以毫秒为单位)并报告目标的打开端口。

-

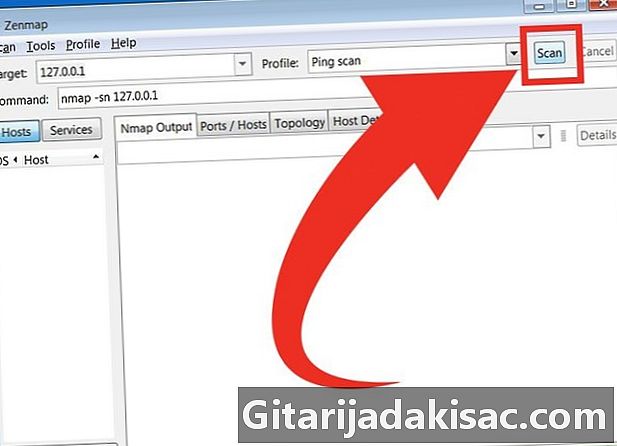

点击 扫描 开始考试。 结果将显示在选项卡下 Nmap输出。研究的持续时间根据所选的配置文件,目标的地理距离及其网络结构而有所不同。 -

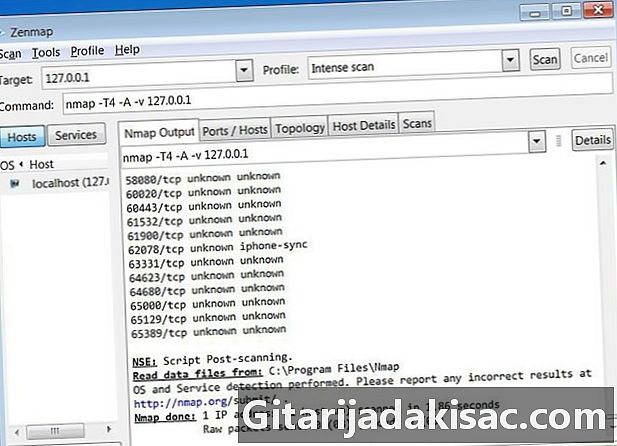

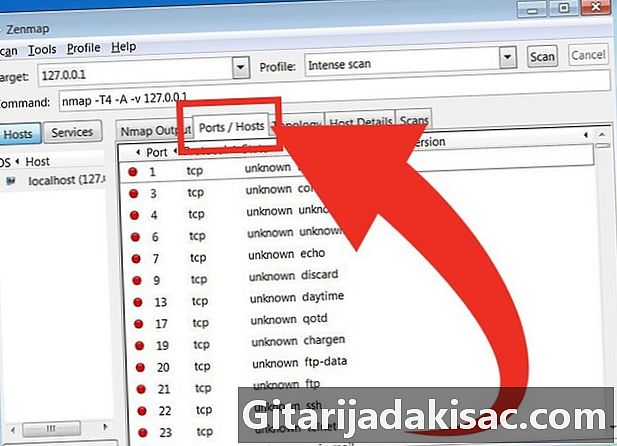

阅读结果。 审核完成后,您将看到 Nmap完成 (Nmap完成)链接到标签的页面底部 Nmap输出。显示的结果取决于请求的审阅。在那里,绝对显示 所有 结果,没有区别。如果您希望获得按结果分类的结果,则必须使用其他选项卡,其中:- 端口/主机(PortsHôtes) -在此选项卡下,您将找到检查端口和相关服务所得到的信息。

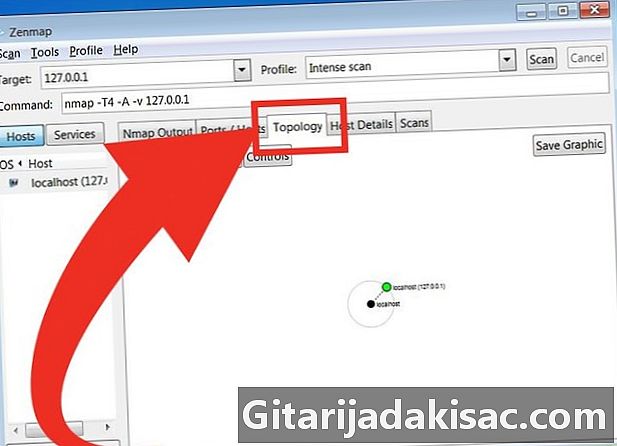

- 拓扑(网络拓扑) -此标签显示测试过程中“路径”的图形。然后,您将能够看到在到达目标的路径上遇到的节点。

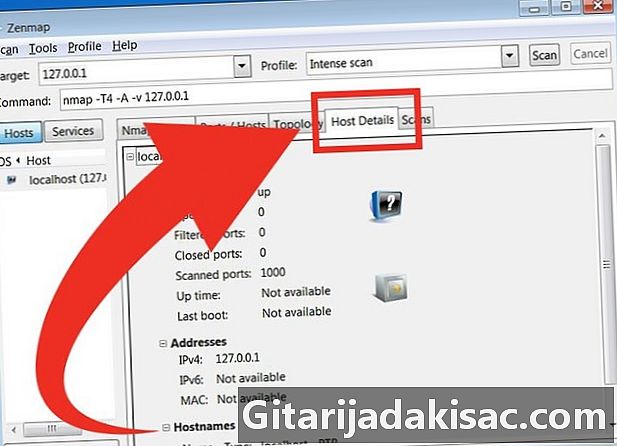

- 主机详细信息(早餐/细节) -此标签可让您了解有关目标,端口数量,IP地址,域名,操作系统的所有信息。

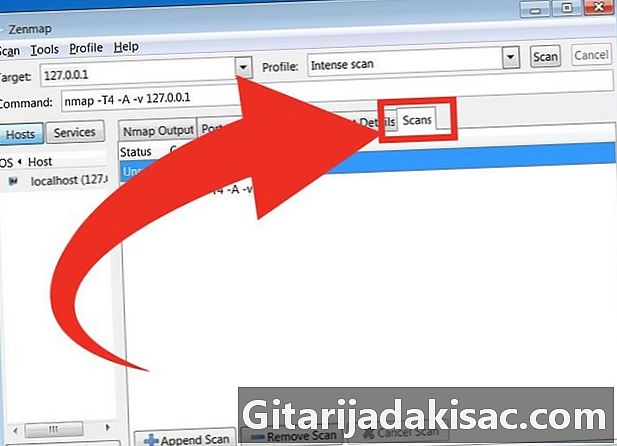

- 扫描 -在此标签中,您将能够阅读在以前的考试中键入的所有命令。因此,您可以通过相应地更改设置来快速重新启动新测试。

- 端口/主机(PortsHôtes) -在此选项卡下,您将找到检查端口和相关服务所得到的信息。

方法2:使用命令提示符

- 安装Nmap。 在使用Nmap之前,必须先安装它才能从操作系统的命令行启动它。 Nmap占用的硬盘空间很小,并且是免费的(可以在开发人员的网站上加载)。以下是根据您所使用的操作系统的说明:

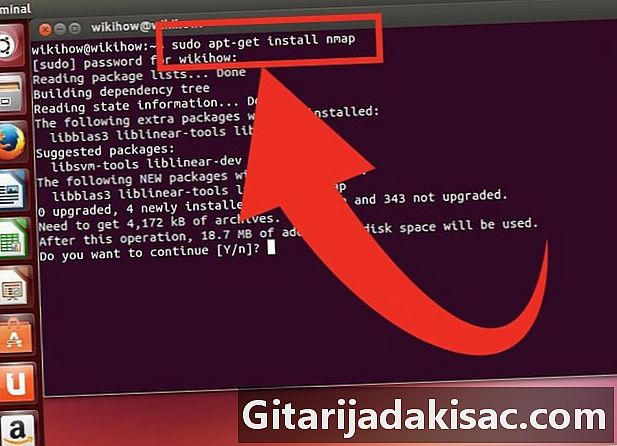

- Linux的 -从APT存储库下载Nmap并安装它。 Nmap在大多数主要的Linux系统信息库中都可用。为此,请输入与您的发行版相对应的命令:

- 适用于Red Hat,Fedora,SUSE

rpm -vhU http://nmap.org/dist/nmap-6.40-1.i386.rpm(32位)或rpm -vhU http://nmap.org/dist/nmap-6.40-1.x86_64.rpm(64位) - 为Debian,Ubuntu

须藤apt-get install nmap

- 适用于Red Hat,Fedora,SUSE

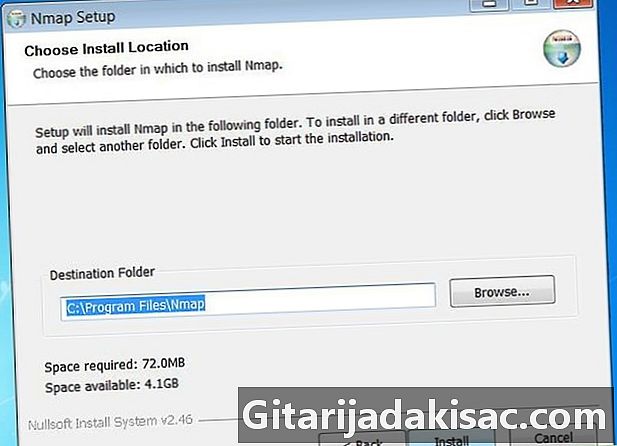

- 视窗 -下载Nmap安装程序。在开发者的网站上免费。在开发人员的站点上寻找程序总是更好,因此我们避免了许多令人不快的意外事件,例如病毒。通过安装程序,您可以快速安装Nmap的在线命令工具,而不必担心解压缩正确的文件夹。

- 如果您不希望使用Zenmap GUI,只需在安装过程中取消选中一个复选框即可。

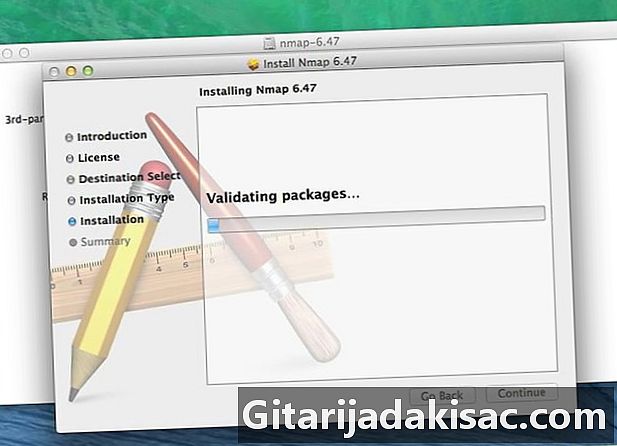

- Mac OS X -下载Nmap磁盘映像。在开发者的网站上免费。在开发人员的站点上寻找程序总是更好,因此我们避免了许多令人不快的意外事件,例如病毒。使用内置的安装程序来轻松,干净地安装Nmap。 Nmap仅在OS X 10.6或更高版本上运行。

- Linux的 -从APT存储库下载Nmap并安装它。 Nmap在大多数主要的Linux系统信息库中都可用。为此,请输入与您的发行版相对应的命令:

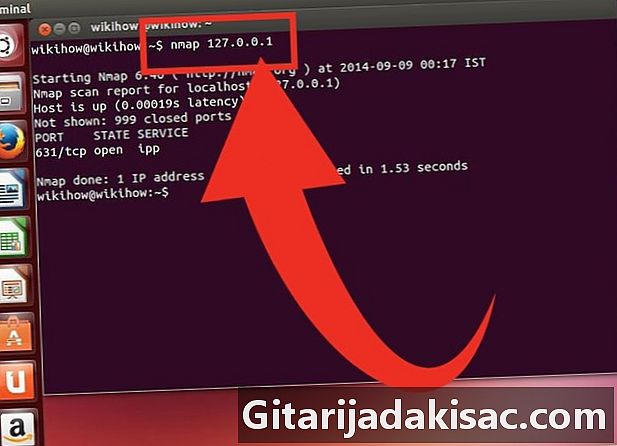

- 打开命令提示符。 在命令提示符下键入Nmap命令,结果随您显示。 Laudit可以通过变量进行修改。您可以从任何目录运行审核。

- Linux的 -如果使用GUI进行Linux发行,请打开终端。终端位置因分布而异。

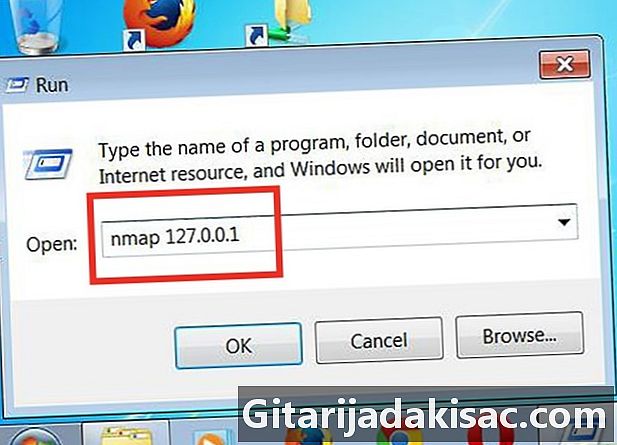

- 视窗 -通过同时按键进行访问 视窗 和触摸 [R,然后输入 CMD 在外地 演出。在Windows 8中,您必须同时按键 视窗 和触摸 X,然后选择 命令提示 在菜单中。您可以从任何目录运行Nmap审核。

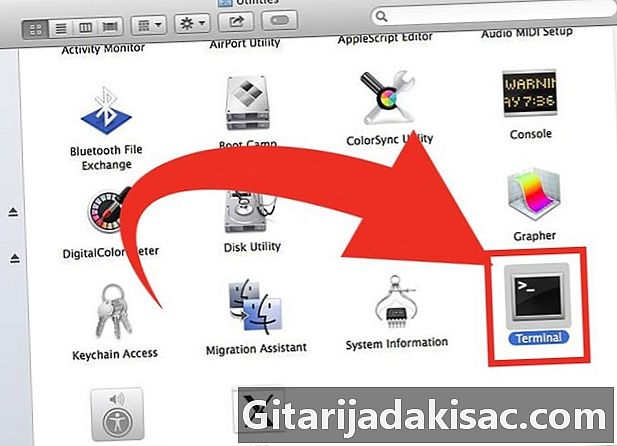

- Mac OS X -开放用户 终端 位于子文件夹中 公用事业 文件的 应用.

- Linux的 -如果使用GUI进行Linux发行,请打开终端。终端位置因分布而异。

-

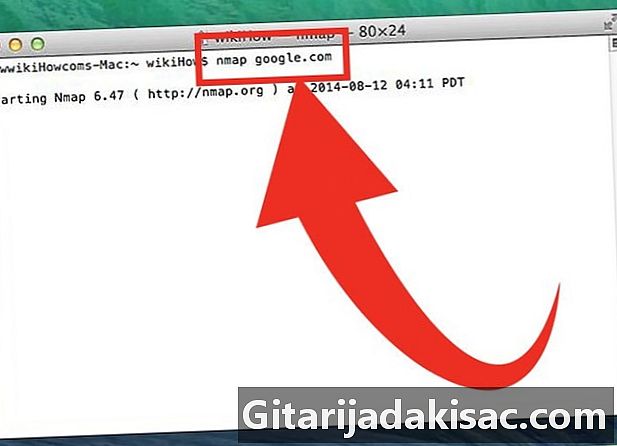

对目标端口进行审核。 要开始经典审核,请输入NMAP。您将ping目标并测试其端口。这种审计很快就会被发现。该报告将显示在屏幕上。您必须使用滚动条(右)才能看到所有内容。- 根据您选择的目标和轮询的强度(每毫秒发送的数据包数量),当您在危险的水域中进行Nmap审核时,您的Nmap审核很可能会引起ISP(Internet访问提供商)的反应。在进行任何扫描之前,请检查您所做的一切是否合法以及是否违反ISP的条款和条件。仅当您的目标地址不属于您时才适用。

-

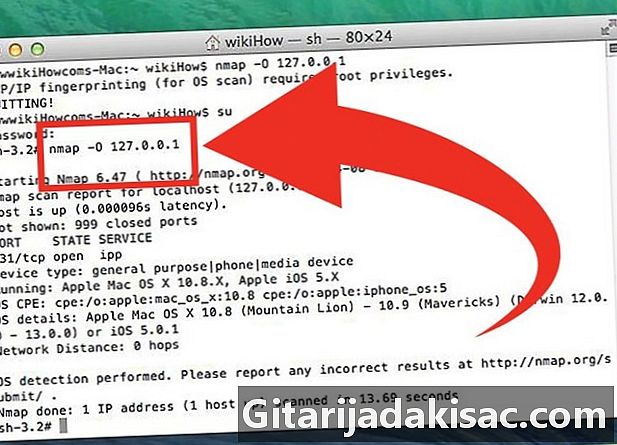

修改原始审核。 可以在命令提示符下键入一些变量来修改学生的参数。您将拥有更多或更少的细节。更改变量会改变学生的入侵程度。您可以一个个接一个地键入多个变量,只要用空格将它们分开即可。它们被放置在目标之前,如下所示:NMAP.- -sS -这是SYN考试(半开放式)的设置。与经典审核相比,它的侵入性较小(因此可检测性更小!),但所需时间更长。如今,许多防火墙都能够检测类型检查 -sS.

- -sn -这是ping的设置。 Laudit端口已禁用,您将知道主机是否在线。

- -O -这是确定操作系统的设置。因此,您将了解目标的操作系统。

- -A -此变量触发一些最常见的审核:操作系统检测,操作系统版本检测,脚本扫描和借用路径。

- -F -使用此变量,您处于“快速”模式,减少了请求的端口数。

- -v -此变量使您可以获取更多信息,从而能够进行更彻底的分析。

-

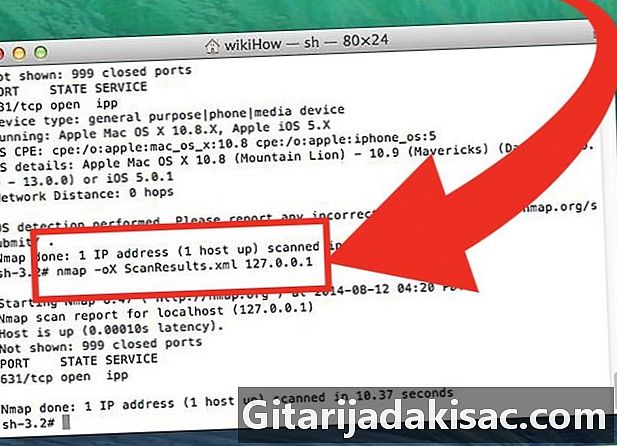

将报告编辑为XML文件。 可以将结果编辑为XML文件,任何Internet浏览器均可读取。为此,有必要在参数设置期间使用变量 -oX,如果要立即命名,请使用以下命令:nmap -oX扫描Results.xml.- 该XML文件可以保存在任何地方,无论您在何处。