内容

在本文中:避免恶意软件避免监视有线访问

Internet的设计目的是为了方便和方便,而不是为了安全。如果您以与普通Internet用户相同的方式浏览Internet,则可能某些恶意软件的人会使用间谍软件或脚本来遵循您的浏览习惯,甚至可能从计算机到计算机都使用摄像机。知识。那些获得这种性质的信息的人,无论他们在世界上的任何地方,都可以知道您是谁,住在哪里,并获得有关您的更多个人信息。 Internet上有两种主要的跟踪技术。

- 将间谍软件放置在计算机上

- “聆听”您与世界各地的远程服务器交换的所有数据。

阶段

方法1:避免恶意软件

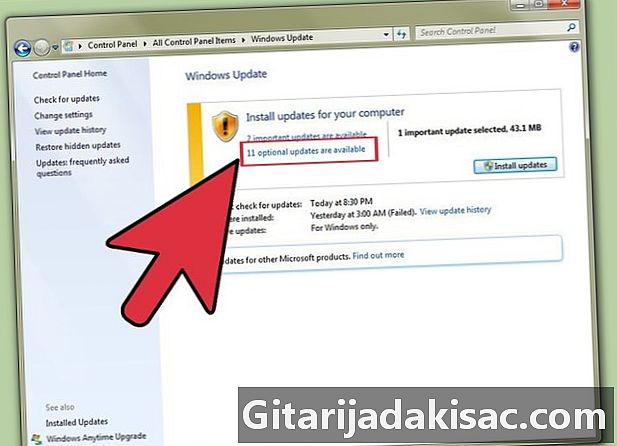

- 使您的操作系统保持最新。 用来监视Internet的最传统技术是注入间谍软件,该软件可以在受害者不知情的情况下打开受害者系统的“访问门”。通过使操作系统保持最新,您将允许其发布者降低软件安全修复程序的数量,以保护操作系统中最易受攻击的部分并使恶意软件出现故障。

-

使您的应用程序保持最新。 可以肯定,您使用的应用程序已更新,以改进功能,但这也是修复错误的一种方法。有多种类型的错误:某些错误只会产生用户可察觉的功能障碍,其他错误会影响程序的某些操作模式,但是也有一个类别可以使黑客自动利用已知的安全漏洞,因此自动控制您的机器。不用说,如果消除了此类错误,这些攻击将停止发生。 -

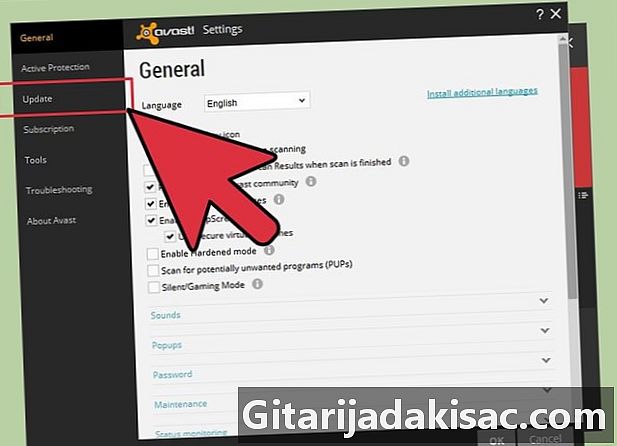

保持防病毒程序运行并保持最新状态。 这尤其适用于在Windows下运行的系统。如果防病毒签名数据库没有定期更新,它将无法立即检测到病毒和恶意软件。如果未定期检查系统,并且未将防病毒软件设置为在后台运行,则它将没有用。防病毒程序的目的是扫描病毒,间谍软件,蠕虫和rootkit,并消除这些威胁。一个专门从事间谍软件检测的程序不会比一个好的防病毒软件更有效。 -

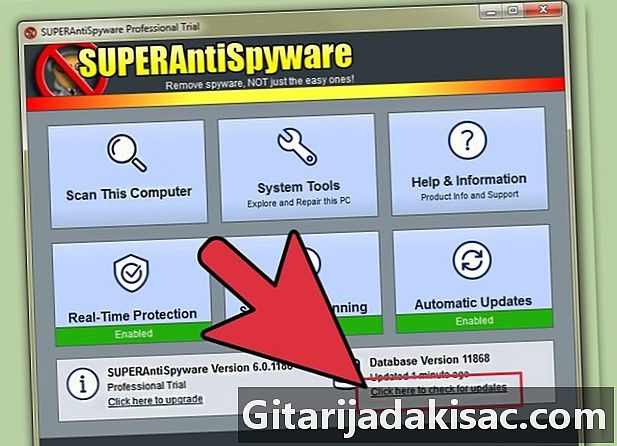

仅打开一种防病毒软件。 这些程序必须非常可疑才能生效。最好情况下,您的一种或另一种防病毒软件会检测到“假阳性”,最坏的情况是,另一种可能会阻止其中一种的行为。如果您确实要使用多个防病毒软件,请更新您的签名数据库,断开计算机与Internet的连接,完全禁用主要的防病毒软件,然后将第二个防病毒软件置于“按需扫描”模式。然后可以将您的主要杀毒软件检测为“假阳性”,但知道这将不是问题。现在启动您的主要防病毒软件,并继续正常使用计算机。 Malwarebytes软件可以很好地补充您的第一级防病毒安全性。 -

仅从受信任的站点进行下载。 请勿下载来自官方网站(适用于任何操作系统)或可信赖的应用程序存储库的任何内容。如果要下载VLC媒体播放器,请仅从与您的操作系统相对应的应用程序存储库或从发布者的站点下载它。在Google上查找可以为您提供以下信息的发布商地址:www.videolan.org/vlc/。切勿使用或多或少已知或非官方的站点,即使您的防病毒软件未在报告警报时也是如此。 -

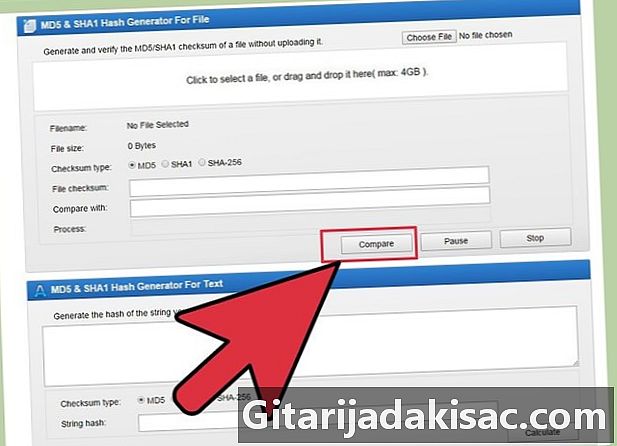

进行二进制签名检查。 请参阅本网站上的说明以及有关md5和SHA2签名的本文。这种验证方法的思想是从文件的二进制内容(例如应用程序的安装程序)创建签名。结果签名在官方下载网站或受信任的数据库中给出。下载文件后,可以使用生成该文件的程序自己复制此签名,然后将获得的结果与下载网站上给出的结果进行比较。如果比较的签名相同,则一切正常,否则,您可能已经下载了伪造或操纵的程序,其中可能包含病毒,或者在传输过程中可能出错。在任何一种情况下,您都必须重新启动下载才能获得它的感觉。如果您使用的是程序包管理器,则在下载Linux或BSD发行版时会自动应用此过程,因此您不必为此担心。在Windows上,您将需要手动执行此检查。 -

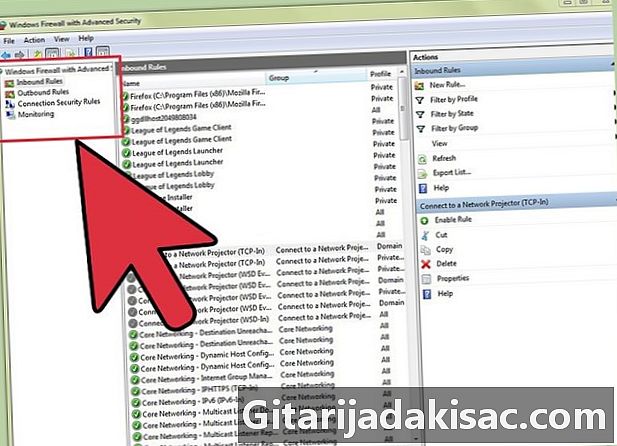

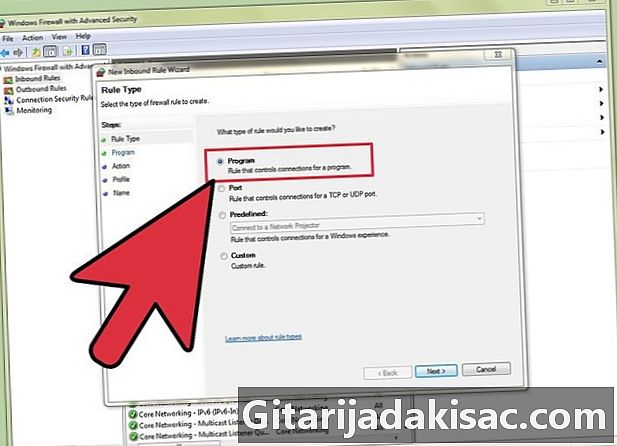

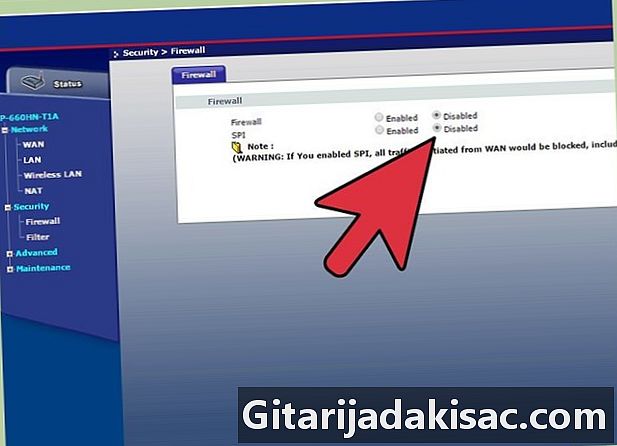

放置防火墙。 与Linux发行版集成的组件质量非常好:在Linux上是“ netfilter”和“ iptable”,在BSD下是“ pf”。在Windows上,您需要搜索正确的一个。要了解防火墙是什么,请想象一下在一个大型编组场中的一名交换员,那里有火车(类似于来自网络的数据),坞站(与防火墙端口相当)和导轨(与数据流相当)。火车本身不能卸载:它必须使用类似于恶魔的处理服务(它是在后台运行的程序,必须向特定端口收费)。没有这项服务,即使火车到达了正确的平台,也将无能为力。防火墙既不是墙,也不是屏障,它是道岔系统,其作用是管理设置为允许输入或输出的端口上的数据流。也就是说,除非阻止或断开网络连接,否则您无法控制传出连接,但是您可以看到正在发生的事情。即使大多数间谍软件都能巧妙地潜入防火墙,但它们也无法隐藏其活动。即使您没有使用IMAP应用程序,检测到从端口993发出信息的间谍软件比将其发现隐藏在Internet Explorer中(在您定期且合法使用的端口443上发送数据)要容易得多。如果您使用的是标准防火墙(fp和netfilter / iptable就是这种情况),请通过阻止所有输入(允许的连接除外)来检查是否有意外流出。请记住,必须在环回(lo)端口上允许所有必要且安全的数据流。 -

如果防火墙是中性的,则仅用于报告活动。 使用这种只能过滤数据包的防火墙,将无法智能地阻止任何数据流。避免实现“基于应用程序”的访问过滤,该过滤方法实施起来很复杂,已过时并且给您带来“虚假安全性”的感觉。大多数恶意软件会在需要连接到Internet的合法应用程序(例如Internet Explorer)中渗透恶意代码,并且通常会同时启动。当此浏览器尝试连接时,防火墙将征求您的同意,如果您同意,则间谍软件将开始在端口80和443上发出带有合法数据的多路复用信息。 -

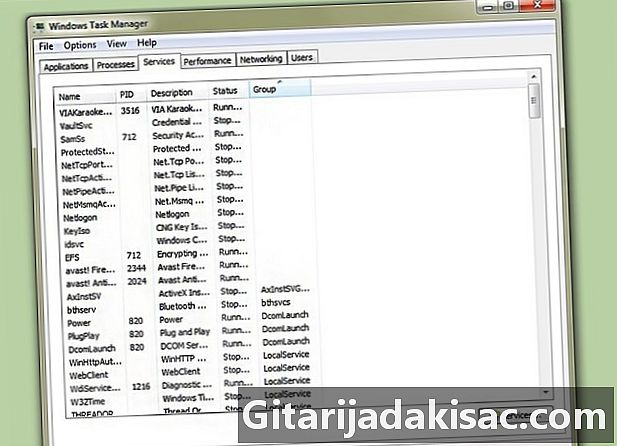

检查运行中的服务(或守护程序)。 回到上面提到的火车卸货的例子,如果没人在乎货物,那什么也不会发生。不要使用服务器,您将不需要运行服务来监听外部发生的事情。但是请注意:大多数运行Windows,Linux,Mac OS或BSD的服务都是必不可少的,但是它们无法收听计算机外部发生的事情。如果可以,请禁用不必要的服务或阻止防火墙相应端口上的通信。例如,如果“ NetBios”服务侦听端口135和138,则在不使用Windows共享的情况下阻止它们的传入和传出流量。请记住,服务中的错误通常为远程控制您的计算机打开了大门,如果这些服务被防火墙阻止,则任何人都将无法进入您的系统。您也可以尝试使用诸如“ nmap”之类的扫描程序来确定需要阻止的端口或需要禁止的服务(它们将是相同的)。 -

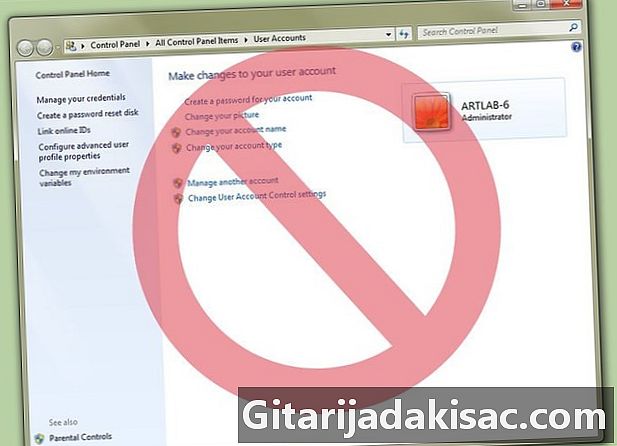

不要使用您的系统管理员帐户。 在Vista和Windows 7版本下,这要好得多。如果您使用管理员帐户,则任何应用程序(即使它是恶意的)也可能会要求您以管理员权限运行。如果您熟悉在“标准”模式下工作的权限,则无法访问管理员特权的恶意软件必须很聪明才能为系统部署电源。充其量,它只能将信息作为单个用户发送给您,而不能发送给系统中的其他任何用户。它不会消耗大量系统资源来发送其信息,并且将更易于检测并从计算机中消除。 -

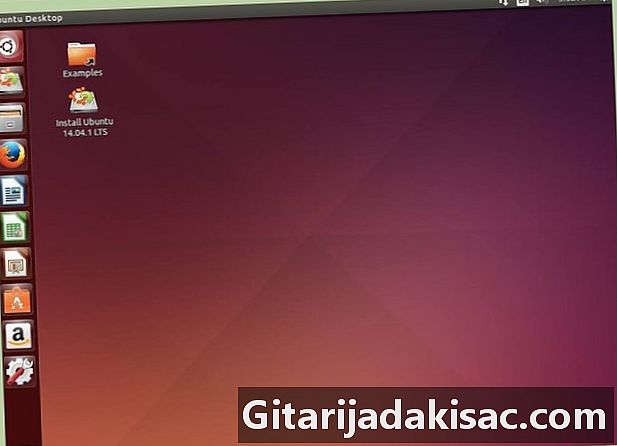

考虑切换到Linux。 如果您不喜欢计算机游戏,或者不使用稀有或专业的软件,那么最好改用Linux。迄今为止,确实已经知道有十二种试图感染这些系统的恶意软件,并且通过各种发行版本提供的安全更新迅速将它们中和。 Linux应用程序更新经过验证,签名并且来自经过身份验证的存储库。尽管有针对Linux的防病毒软件,但考虑到在此系统上实施的工作模式,它们不是必需的。在Linux发行版的官方存储库中,您可以找到大量高质量,成熟,免费和免费的应用程序,它们可以满足大多数需求(Libreoffice,Gimp,Inkscape,Pidgin,Firefox,Chrome,Filezilla,Thunderbird)以及大量需求用于使用和转换多媒体文件的程序。这些免费应用程序中的大多数最初都是在Linux上和Linux下开发的,后来又移植到Windows。

方法2:避免监视有线访问

-

检查有线网络的完整性。 确保您的网络电缆没有被篡改,并且交换机和分离器盒上没有其他链接。 -

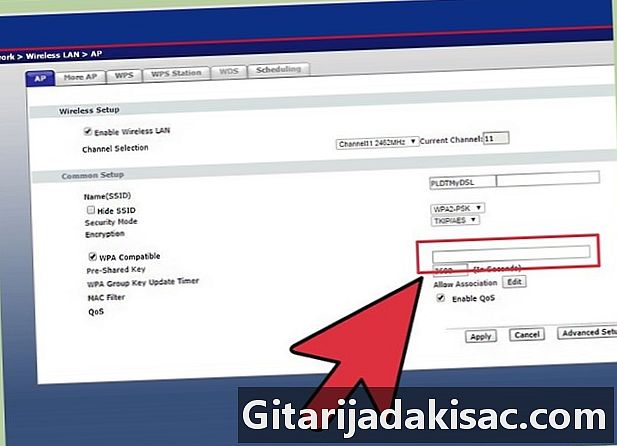

检查无线网络加密协议的效率。 必须至少使用WPA-TKIP,WPA(2)-CCMP或WPA2-AES协议(后者是最有效的)对路由器的数据流进行加密。间谍技术发展非常迅速,WEP协议现在变得不一致,因此不再保护您的机密性。 -

不导航 曾经 通过互联网上的代理。 请记住,您与将使该代理付诸行动并且对您完全陌生的人处于“信任”关系。它可能没有您想的那么好,它可能能够“侦听”并记录通过Internet通过其代理发送或接收的所有内容。如果不采取预防措施,还可以对您使用的HTTPS,SMTPS或IMAP协议提供的加密进行解码。这样,如果您在线付款,他可以获取您的信用卡号或银行帐户的访问代码。与直接使用完全未知的中间服务相比,直接在站点上使用HTTPS协议要好得多。 -

尽可能使用加密。 这是确保除您自己和远程服务器以外的任何人都无法理解您正在发送和接收的内容的唯一方法。尽可能使用SSL / TLS,避免使用FTP,HTTP,POP,IMAP和SMTP,而应使用其安全版本,例如SFTP,FTPS,HTTPS,POPS,IMAPS和POPS。如果您的浏览器告知您网站颁发的证书不正确,请避免使用它。 -

不要使用任何IP屏蔽服务。 这些服务实际上是代理。您的所有数据都将通过它们,并可以被这些站点记住。其中一些甚至是“网络钓鱼”工具,也就是说,由于各种原因,它们可以向您发送与您链接到的网站的虚假页面,并要求您以任何形式的“提醒”您的一些个人信息。然后冒充“好”网站,甚至没有意识到您自己已经向陌生人提供了机密信息。

- 不要输入您不认识的人的电子邮件。

- 除非随附的文档来自您认识的人,并且电子邮件中明确提到了这些文档的存在,否则不要包括这些文档。

- Internet“错误”是在您不知情的情况下建立浏览历史记录的好方法。您将能够通过Firefox和Chrome提出的几个扩展来消除它们。

- 如果您熟悉使用需要打开某些端口的在线游戏,则通常不需要再次关闭它们。请记住,如果没有活动服务,威胁就不会存在,并且当您关闭游戏应用程序时,任何人都无法再监听端口的数据流。就像他们已经关门一样。

- 如果使用电子邮件客户端,请对其进行配置,以使电子邮件以纯e而不是以HTML显示。如果您看不到收到的一封电子邮件,则表示它包含一个HTML图像。您可以确定这是垃圾邮件还是广告。

- 一个网站无法将您的IP地址跟踪到其他网站。

- 切勿在没有防火墙的情况下运行计算机。只有您所在的网络上的用户才能访问安全漏洞。如果您删除防火墙,则整个Internet都将成为您的网络,在这种情况下,非常短期的攻击将不再是问题(最多几秒钟)。

- 切勿同时使用多个间谍软件检测器。

- 您的IP地址绝对对黑客毫无用处。

- 网站所有者无法有效跟踪您的IP地址。在大多数情况下,您的Internet服务提供商(ISP)分配给您的IP地址是“动态的”。它平均每48小时更改一次,只有您的ISP提供商才真正知道您是谁。从技术上来说,他也不可能记录所有客户的流量并将其全部识别出来。

- 如果防火墙的端口是开放的,那么如果没有不良的服务来监听它们,它们将对黑客毫无用处。

- IP地址仅是一个其他地址。知道您的实际地址或地理位置不会帮助您盗窃家具,带有IP地址的数据也是如此。